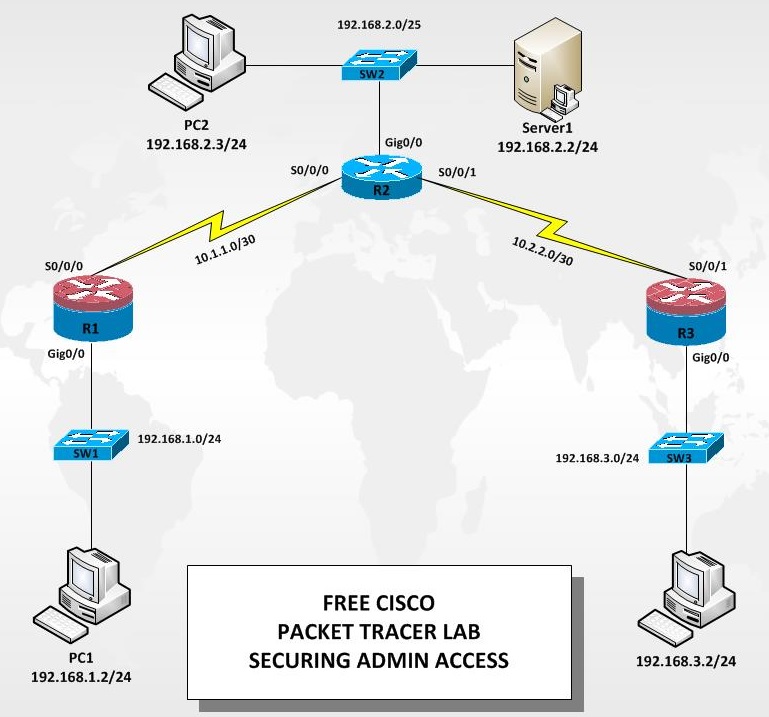

Топология:

Маршрутизатор является ключевым компонентом, который управляет перемещением данных в сеть и из нее, а также между устройствами внутри сети. Особенно важно защитить сетевые маршрутизаторы, поскольку отказ маршрутизирующего устройства может сделать недоступными отдельные участки сети или всю сеть в целом. Контроль доступа к маршрутизаторам и создание отчетов о маршрутизаторах имеют решающее значение для сетевой безопасности и должны быть частью комплексной политики безопасности.

В этой лабораторной работе вы создадите сеть с несколькими маршрутизаторами и настроите маршрутизаторы и хосты. Вы используете CLI для обеспечения безопасности локального и удаленного доступа к маршрутизаторам, анализа потенциальных уязвимостей и принятия мер по их устранению. Вы также включаете управленческую отчетность для отслеживания изменений конфигурации маршрутизатора.

Команды маршрутизатора и выходные данные в этой лабораторной работе получены с Cisco 2901s с использованием программного обеспечения Cisco IOS, версия 15.1 (4)MS (расширенный IP-образ). Можно использовать другие маршрутизаторы и версии Cisco IOS. Смотрите сводную таблицу интерфейса маршрутизатора в конце лабораторной работы, чтобы определить, какие идентификаторы интерфейса следует использовать в зависимости от оборудования в лаборатории. В зависимости от модели маршрутизатора доступные команды и выводимые данные могут отличаться от того, что показано в этой лабораторной работе.

Таблица адресации:

| Device | Interface | IP Address | Subnet-Mask | Gatway |

| R1 | Gig0/0 | 192.168.1.1 | 255.255.255.0 | N/A |

| S0/0/0 | 10.1.1.2 | 255.255.255.252 | N/A | |

| R2 | Gig0/0 | 192.168.2.1 | 255.255.255.0 | N/A |

| S0/0/0 | 10.1.1.1 | 255.255.255.252 | N/A | |

| S0/0/1 | 10.2.2.1 | 255.255.255.252 | N/A | |

| R3 | Gig0/0 | 192.168.3.1 | 255.255.255.0 | N/A |

| S0/0/1 | 10.2.2.2 | 255.255.255.252 | N/A | |

| PC-1 | NIC | 192.168.1.2 | 255.255.255.0 | 192.168.1.1 |

| SERVER1 | NIC | 192.168.2.2 | 255.255.255.0 | 192.168.2.1 |

| PC-2 | NIC | 192.168.2.3 | 255.255.255.0 | 192.168.2.1 |

| PC-3 | NIC | 192.168.3.2 | 255.255.255.0 | 192.168.3.1 |

Задания:

Part 1: Базовая конфигурация сетевого устройства

- Настройка базовой IP-адресации для маршрутизаторов и ПК.

- Настройте статическую маршрутизацию, включая маршруты по умолчанию.

- Проверьте соединение между хостами и маршрутизаторами.

Part 2: Административный доступ к маршрутизаторам

- Настройте и зашифруйте все пароли.

- Настройте баннер с предупреждением о входе в систему.

- Настройте повышенную безопасность пароля для имени пользователя.

- Настройте повышенную безопасность виртуального входа.

- Настройте SSH-сервер на маршрутизаторе.

- Настройте SSH-клиент и проверьте подключение.

Part 3: Настройка отчетов об устойчивости Cisco IOS и управлении

- Защитите образ Cisco IOS и файлы конфигурации.

- Настройте маршрутизатор как источник синхронизации времени для других устройств, использующих NTP.

- Настройте поддержку системного журнала на маршрутизаторе.

- Установите сервер SYSLOG на ПК и включите его.

- Настройте отчеты на маршрутизаторе с помощью SNMP.

- Вносите изменения в маршрутизатор и отслеживайте результаты системного журнала на ПК.

Part 4: Настройка глобального доступа с помощью Tacacs+.

- Настройте сервер Tacacs+.

- Включите Tacacs+ на маршрутизаторах R1 и R3.

- Проверьте конфигурацию.