Цель: изучить и понять, как настроить PAT на основе интерфейса.

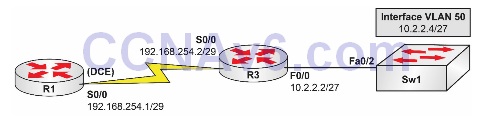

Топология:

Пожалуйста, используйте следующую топологию для выполнения этого лабораторного упражнения:

Task 1:

Настройте имена хостов на R1, R3 и Sw1, как показано в топологии.

Task 2:

Сконфигурируйте R1 S0/0, который является DCE, для обеспечения тактовой частоты 256 Кбит/с для R2. Сконфигурируйте IP-адреса на последовательных интерфейсах R1 и R3, как показано в топологии.

Task 3:

Настройте VLAN 50 с именем NAT_VLAN на Sw1. Назначьте интерфейс FastEthernet0/2 на Sw1 этой VLAN. Также настройте R1, чтобы разрешить доступ к Telnet с использованием пароля CISCO.

Task 4:

Сконфигурируйте интерфейс VLAN 50 на Sw1 и назначьте ему IP-адрес, показанный в топологии. Шлюзом по умолчанию на Sw1 должен быть 10.2.2.2. Затем сконфигурируйте интерфейс FastEthernet0/0 в R3 и назначьте ему IP-адрес, показанный в топологии.

Task 5:

Проверьте подключение, выполнив пинг с R1 на R3 и пинг с R3 на Sw1. Все это должно быть успешным. Однако, поскольку R1 не знает о подсети 10.2.2.0/27, Sw1 не сможет выполнить пинг R1, или наоборот.

Task 6:

Создайте список управления доступом, чтобы разрешать только ICMP и Telnet-трафик из подсети 10.2.2.0/27 в любой пункт назначения. Вы можете создать именованный или пронумерованный ACL для выполнения этой задачи.

Task 7:

Сконфигурируйте R3 F0/0 в качестве внутреннего интерфейса для NAT и S0/0 в качестве внешнего интерфейса для NAT. Затем настройте PAT для преобразования всех IP-адресов, указанных в ACL, который вы настроили в задаче 6, в интерфейс S0/0 R3.

Task 8:

Выполните пинг R1 от Sw1. Кроме того, выполните подключение по telnet с Sw1 на R1. Если вы правильно настроили путь на основе интерфейса, ping и telnet должны работать. Проверьте таблицу трансляций NAT на R3, используя команду show ip nat translations.

Настройка и проверка

Task 6:

R3#conf t

Enter configuration commands, one per line. End with CTRL/Z.

R3(config)#access-list 140 remark “Permit ICMP Traffic For NAT”

R3(config)#access-list 140 permit icmp 10.2.2.0 0.0.0.31 any

R3(config)#access-list 140 permit tcp 10.2.2.0 0.0.0.31 any eq telnet

R3(config)#end

R3#

R3#show ip access-lists 140

Extended IP access list 140

10 permit icmp 10.2.2.0 0.0.0.31 any

20 permit tcp 10.2.2.0 0.0.0.31 any eq telnet

Task 7:

R3#conf t

Enter configuration commands, one per line. End with CTRL/Z.

R3(config)#int fa0/0

R3(config-if)#ip nat inside

R3(config-if)#exit

R3(config)#int s0/0

R3(config-if)#ip nat outside

R3(config-if)#exit

R3(config)#ip nat inside source list 140 interface serial0/0 overload

R3(config)#end

R3#

ПРИМЕЧАНИЕ: Преобразование адреса порта (или перегрузка NAT) включается с помощью ключевого слова overload в команде ip nat inside source list. Это позволяет маршрутизатору перегрузить преобразование адреса на указанный интерфейс или IP-адрес. Не забудьте ввести это ключевое слово при настройке PAT. В противном случае вы создадите динамический NAT, и у вас закончатся адреса после самого первого преобразования.

Task 8:

Выполните ping, а затем telnet с Sw1 и отключитесь от сеанса Telnet.

Sw1#ping 192.168.254.1

Sw1#telnet 192.168.254.1

R3#show ip nat translations

Pro Inside global Inside local Outside local Outside global

Tcp 192.168.254.2:11777 10.2.2.4:11777 192.168.254.1:23 192.168.254.1:23

icmp 192.168.254.2:4176 10.2.2.4:4176 192.168.254.1:4176 192.168.254.1:4176

icmp 192.168.254.2:4177 10.2.2.4:4177 192.168.254.1:4177 192.168.254.1:4177

icmp 192.168.254.2:4178 10.2.2.4:4178 192.168.254.1:4178 192.168.254.1:4178

icmp 192.168.254.2:4179 10.2.2.4:4179 192.168.254.1:4179 192.168.254.1:4179

icmp 192.168.254.2:4180 10.2.2.4:4180 192.168.254.1:4180 192.168.254.1:4180

ПРИМЕЧАНИЕ: Обратите внимание, что существует только один перевод для telnet, но есть пять переводов для ping. Это связано с тем, что для каждого отправленного пакета ping создается динамический перевод. По умолчанию маршрутизаторы и коммутаторы Cisco отправляют пять пакетов ping. Вы можете сказать, что они от одного и того же ping, потому что номера портов являются последовательными.

Кроме того, используя PAT на основе интерфейса, R1 увидит, что все пакеты (ping и telnet) поступают из интерфейса Serial0/0 R3. Если бы вы включили команду debug ip packet detail на R1, вы бы увидели следующее для Telnet:

*Mar 1 01:07:45.127: TCP src=23, dst=12289, seq=2994196370, ack=125681435, win=4085 ACK PSH

*Mar 1 01:07:45.272: IP: tableid=0, s=192.168.254.2 (Serial0/0), d=192.168.254.1 (Serial0/0), routed via RIB

Аналогичным образом, вы также увидите следующее для пингов от Sw1:

*Mar 1 01:08:40.907: IP: s=192.168.254.2 (Serial0/0), d=192.168.254.1 (Serial0/0), len 100, rcvd 3

*Mar 1 01:08:40.907: ICMP type=8, code=0

*Mar 1 01:08:40.907: IP: tableid=0, s=192.168.254.1 (local), d=192.168.254.2 (Serial0/0), routed via FIB

*Mar 1 01:08:40.907: IP: s=192.168.254.1 (local), d=192.168.254.2 (Serial0/0), len 100, sending

*Mar 1 01:08:40.907: ICMP type=0, code=0

R#show ip nat statistics

Total active translations: 5 (0 static, 5 dynamic; 5 extended)

Outside interfaces:

Serial0/0

Inside interfaces:

FastEthernet0/0

Hits: 153 Misses: 23

Expired translations: 16

Dynamic mappings:

-- Inside Source

[Id: 3] access-list 140 interface Serial0/0 refcount 5