ADM-HQ:

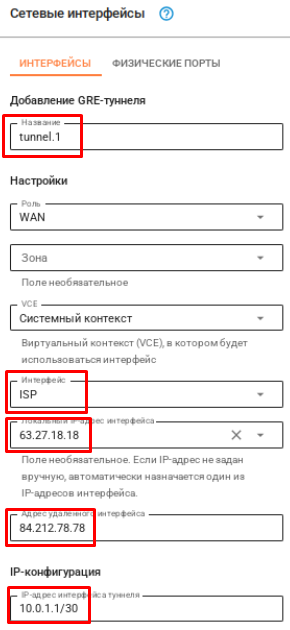

- Создаём туннельный интерфейс

tunnel.1в сторону RTR-BR с IP-адресом10.0.1.1/30:

- указываем параметры GRE-туннеля

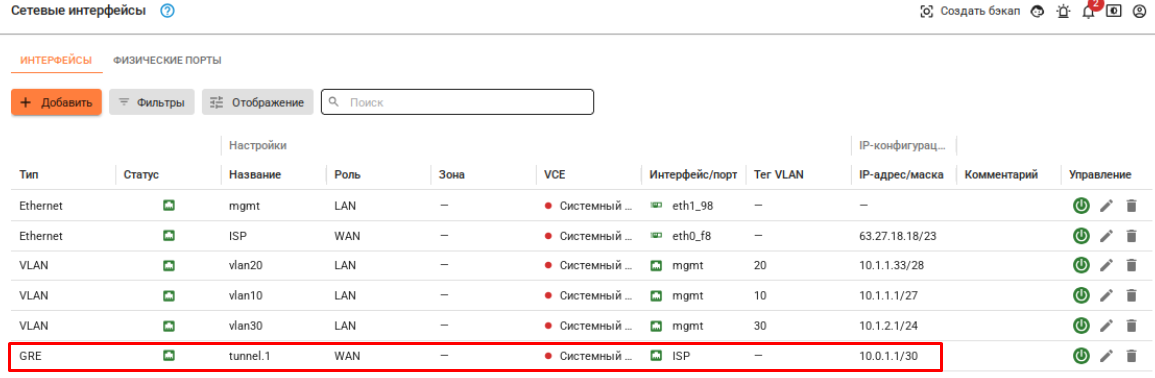

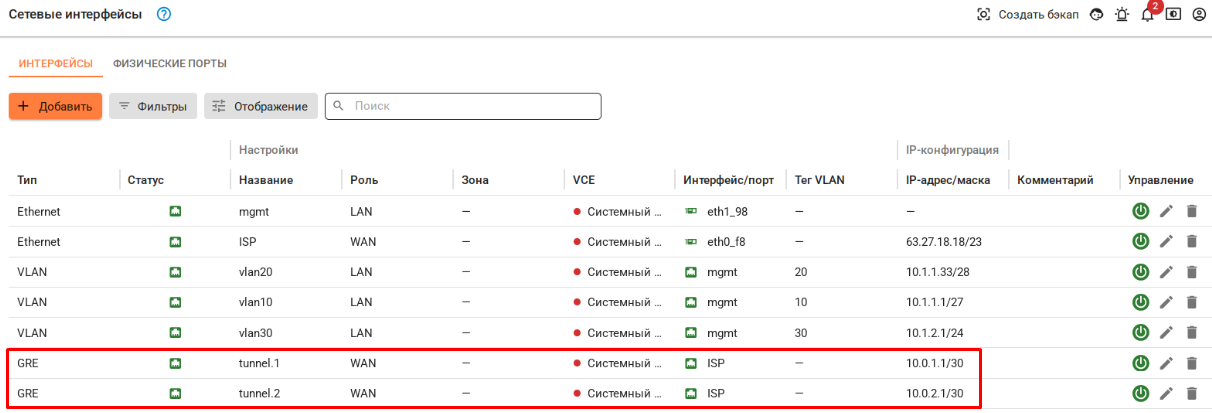

- Должно получиться следующее:

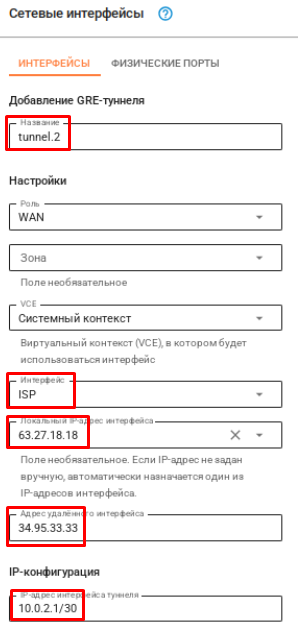

- Аналогично для

tunnel.2в сторону RTR-COD с IP-адресом 10.0.2.1/30:

- В результате должно получиться

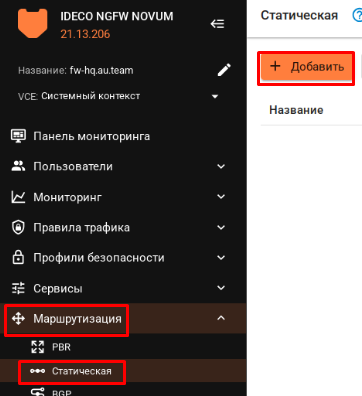

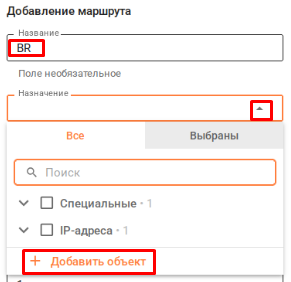

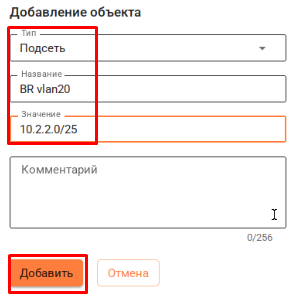

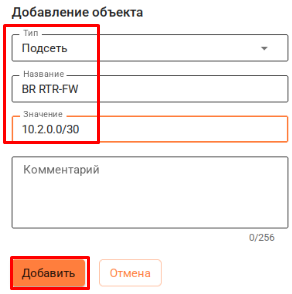

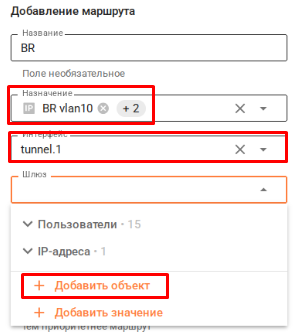

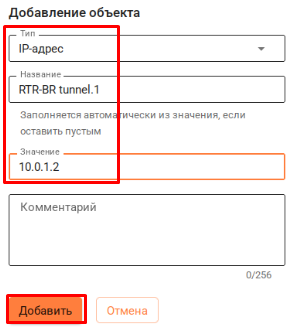

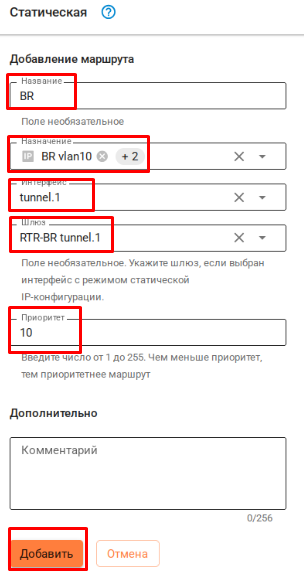

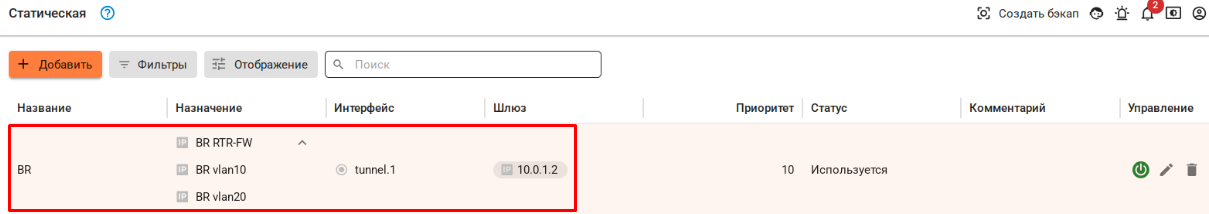

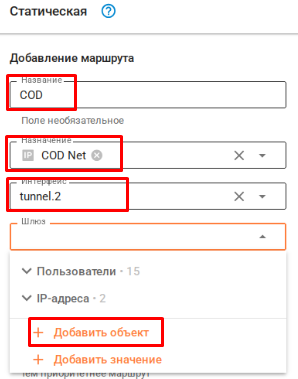

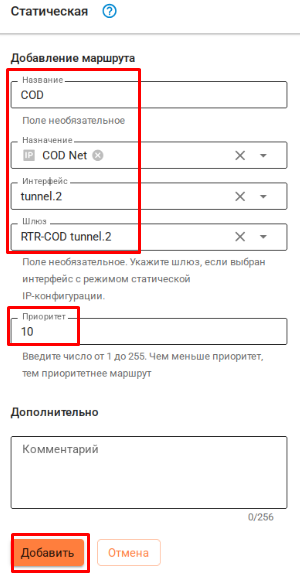

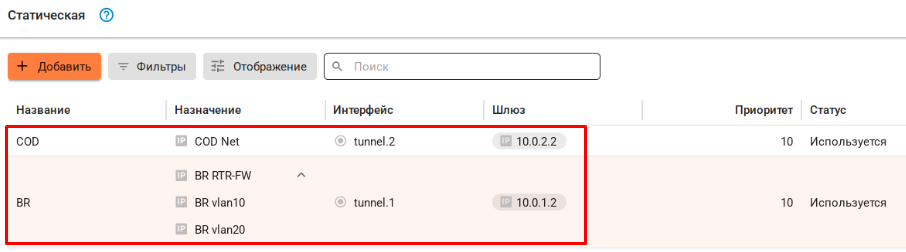

- Настраиваем статическую маршрутизацию в сети BR и COD:

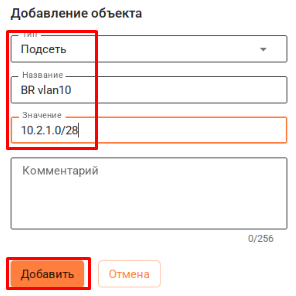

- указываем параметры маршрутов в сеть BR (3 сети: vlan 10, vlan 20 и сеть между RTR и FW)

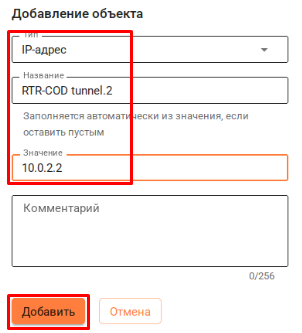

Добавим шлюз

- Должно получиться:

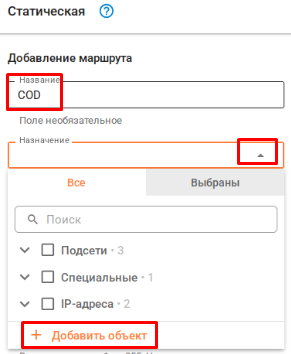

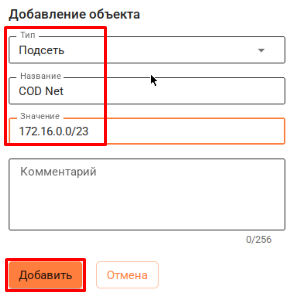

- Добавляем аналогичным образом маршрут в сеть COD:

-

- должно получиться

RTR-BR:

- Создаём туннельные интерфейсы:

enable

conf t

interface tunnel.1

description "GRE-to-FW-HQ"

ip address 10.0.1.2/30

ip tunnel 84.212.78.78 63.27.18.18 mode gre

exit

interface tunnel.3

description "GRE-to-RTR-COD"

ip address 10.0.3.2/30

ip tunnel 84.212.78.78 34.95.33.33 mode gre

exit

write memory- Проверить:

rtr-br#show interface tunnel.1

Interface tunnel.1 is up

Description: "GRE-to-FW-HQ"

...................

rtr-br#show interface tunnel.3

Interface tunnel.3 is up

Description: "GRE-to-RTR-COD"

..................

rtr-br#- Добавляем статические маршруты в сети офиса HQ (HQ VLAN 10, 20, 30):

conf t

ip route 10.1.1.0/27 10.0.1.1

ip route 10.1.1.32/28 10.0.1.1

ip route 10.1.2.0/24 10.0.1.1

write memory- Проверить:

rtr-br#show ip route static

IP Route Table for VRF "default"

S 10.1.1.0/27 [1/0] via 10.0.1.1, tunnel.1

S 10.1.1.32/28 [1/0] via 10.0.1.1, tunnel.1

S 10.1.2.0/24 [1/0] via 10.0.1.1, tunnel.1

Gateway of last resort is not set

rtr-br#- C ADM-HQ проверить доступность FW-BR, SRV-BR и CLI-BR:

ping -c3 fw-brping -c3 srv-brping -c3 10.2.2.2

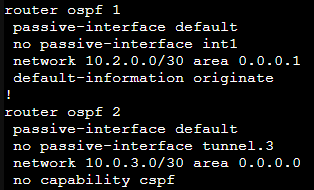

- Настраиваем OSPF для обмена маршрутной информацией с RTR-COD:

conf t

router ospf 2

passive-interface default

no passive-interface tunnel.3

network 10.0.3.0/30 area 0

exit

write memory- Проверить:

rtr-br#show run ospf

RTR-COD:

- Создаём туннельные интерфейсы:

enable

conf t

interface tunnel.2

description "GRE-to-FW-HQ"

ip address 10.0.2.2/30

ip tunnel 34.95.33.33 63.27.18.18 mode gre

exit

interface tunnel.3

description "GRE-to-RTR-BR"

ip address 10.0.3.1/30

ip tunnel 34.95.33.33 84.212.78.78 mode gre

exit

write memory- Проверить:

rtr-cod#show interface tunnel.2

Interface tunnel.2 is up

Description: "GRE-to-FW-HQ"

..................

rtr-cod#show interface tunnel.3

Interface tunnel.3 is up

Description: "GRE-to-RTR-BR"

..................

rtr-cod#- Добавляем статические маршруты в сети офиса HQ:

conf t

ip route 10.1.1.0/27 10.0.2.1

ip route 10.1.1.32/28 10.0.2.1

ip route 10.1.2.0/24 10.0.2.1

write memory- C ADM-HQ проверить доступность всех устройств COD:

ping -c1 rtr-codping -c1 sw-codping -c1 ha1-codping -c1 ha2-codping -c1 srv1-codping -c1 srv2-codping -c1 srv3-cod

- Настраиваем на RTR-COD OSPF для обмена маршрутной информацией с RTR-BR:

conf t

router ospf 1

passive-interface default

no passive-interface tunnel.3

network 10.0.3.0/30 area 0

network 172.16.0.0/23 area 0

exit

write memory- Добавляем статические маршруты в офис BR:

ip route 10.2.0.0/30 10.0.3.2

ip route 10.2.1.0/28 10.0.3.2

ip route 10.2.2.0/25 10.0.3.2

write memory

Проверяем полную связность между всеми площадками:

- Из HQ в BR:

[user@adm-hq ~]$ ping -c1 rtr-br[user@adm-hq ~]$ ping -c1 fw-br[user@adm-hq ~]$ ping -c1 srv-br[user@adm-hq ~]$ ping -c1 10.2.2.2

- Из HQ в COD:

[user@adm-hq ~]$ ping -c1 rtr-cod[user@adm-hq ~]$ ping -c1 sw-cod[user@adm-hq ~]$ ping -c1 ha1-cod[user@adm-hq ~]$ ping -c1 ha2-cod[user@adm-hq ~]$ ping -c1 srv1-cod[user@adm-hq ~]$ ping -c1 srv2-cod[user@adm-hq ~]$ ping -c1 srv3-cod

- Из BR в HQ:

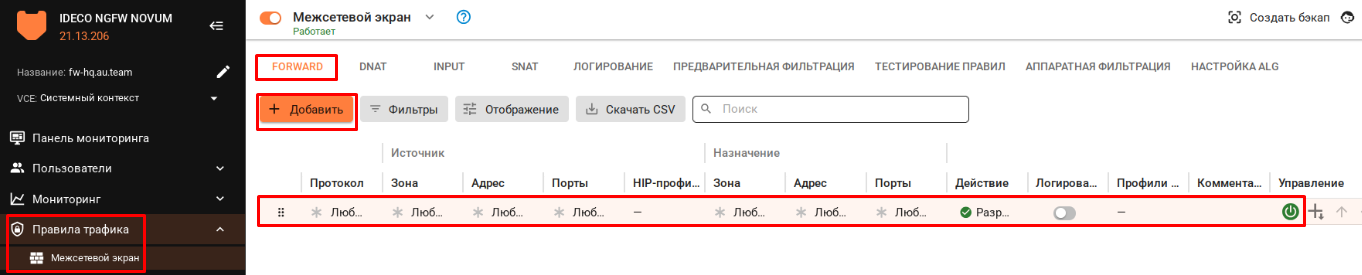

- предварительно необходимо добавить разрешающее правило для любого трафика в FORWARD на FW-HQ

-

ping -c1 fw-hqping -c1 srv-hqping -c1 10.1.2.128

- Из BR в COD:

ping -c1 rtr-codping -c1 sw-codping -c1 ha1-codping -c1 ha2-codping -c1 srv1-codping -c1 srv2-codping -c1 srv3-cod

- Из COD в HQ:

ping -c1 fw-hqping -c1 srv-hqping -c1 adm-hqping -c1 10.1.2.128

- Из COD в BR:

ping -c1 rtr-brping -c1 fw-brping -c1 srv-brping -c1 10.2.2.2