Задание:

- Для подключения используйте порт 2026

- Разрешите подключения исключительно пользователю sshuser

- Ограничьте количество попыток входа до двух

- Настройте баннер «Authorized access only».

Вариант реализации:

HQ-SRV и BR-SRV:

- Редактируем конфигурационный файл openssh, расположенный по пути /etc/openssh/sshd_config:

vim /etc/openssh/sshd_config

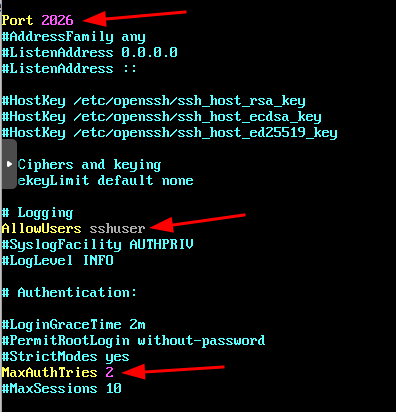

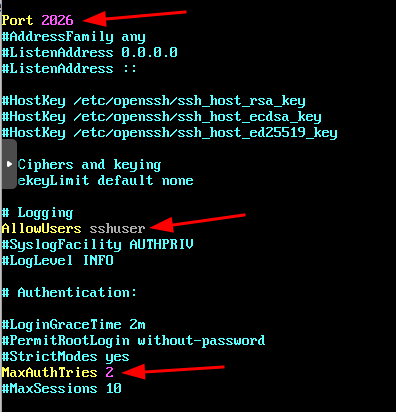

- Вносим следующие изменения:

-

-

- Port 2026 – Порт, на котором следует ожидать запросы на соединение. Значение по умолчанию – 22;

- AllowUsers sshuser – список имён пользователей через пробел. Если параметр определён, регистрация в системе будет разрешена только пользователям, чьи имена соответствуют одному из шаблонов;

- MaxAuthTries 2 – ограничение на число попыток идентифицировать себя в течение одного соединения;

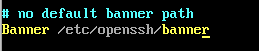

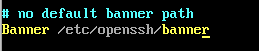

- Banner /etc/openssh/banner – содержимое указанного файла будет отправлено удалённому пользователю прежде, чем будет разрешена аутентификация.

- Редактируем баннер, а именно файл по пути /etc/openssh/banner:

echo "Authorized access only" > /etc/openssh/banner

- Для применения всех изменений необходимо перезапустить службу sshd:

systemctl restart sshd

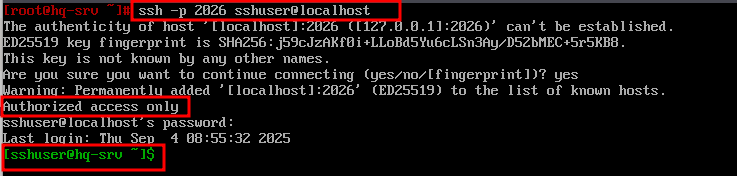

- Проверяем:

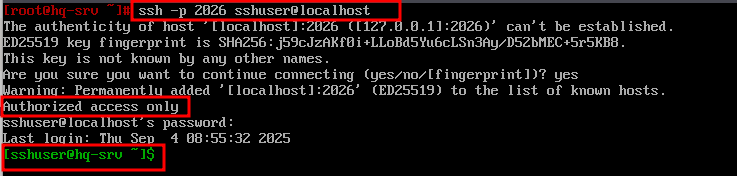

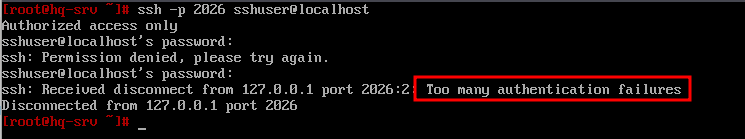

- Наличие Banner и доступ по порту 2026 из под пользователя sshuser, а также ограничение на кол-во попыток входа до 2:

-

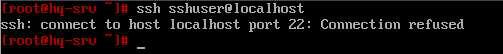

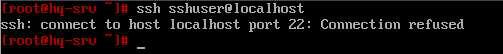

- Попытаться подключиться под пользователем sshuser на стандартный порт ssh:

-

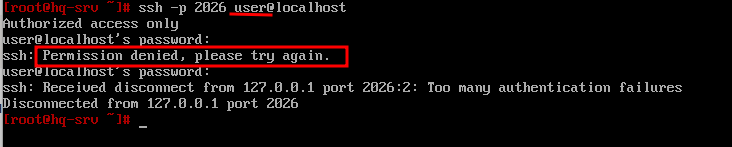

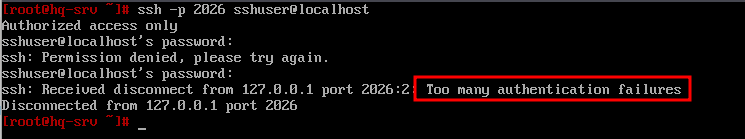

- Попытаться подключиться под пользователем sshuser с указанием не верных паролей более чем 2 раза:

-

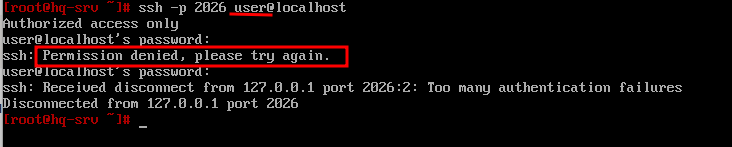

- Попытаться подключиться не из-под пользователя sshuser: